еӢ’зҙўз—…жҜ’CryptONж–°еҸҳз§Қж”»еҮ»ж”ҝдјҒеҚ•дҪҚ зҒ«з»’жҲҗеҠҹз ҙи§ЈеҜҶй’Ҙ

еҸ‘еёғж—Ҙжңҹпјҡ2019-06-19

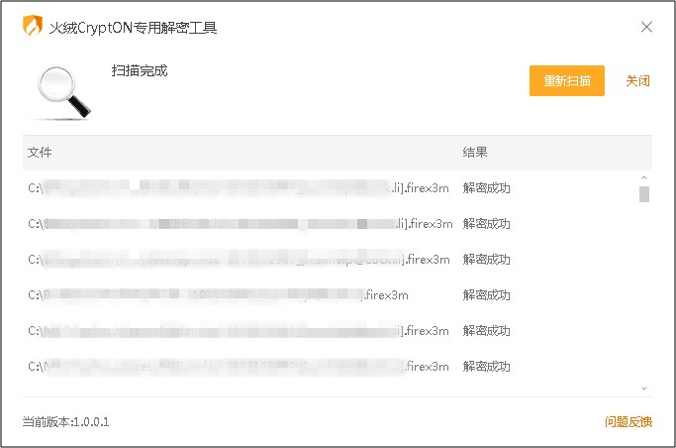

иҝ‘жңҹпјҢзҒ«з»’е®үе…ЁеӣўйҳҹжҲҗеҠҹз ҙи§ЈеӢ’зҙўз—…жҜ’CryptONж–°еҸҳз§Қзҡ„еҜҶй’ҘпјҢеё®еҠ©жҹҗдјҒдёҡз”ЁжҲ·жҒўеӨҚиў«еҠ еҜҶзҡ„ж–Ү件гҖӮзӣ®еүҚпјҢиҜҘз—…жҜ’жӯЈеңЁжҢҒз»ӯдј ж’ӯдёӯпјҢиҜ·е№ҝеӨ§ж”ҝдјҒеҚ•дҪҚеҒҡеҘҪйҳІиҢғпјҢеҰӮжһңеҸ‘зҺ°дёӯжҜ’пјҢиҜ·еҸҠж—¶дҪҝз”ЁзҒ«з»’дә§е“ҒжҹҘжқҖз—…жҜ’пјҲзҒ«з»’зҡ„йқҷжҖҒеҗҜеҸ‘жЁЎеһӢеңЁ2017е№ҙе°ұеҸҜд»ҘиҜҶеҲ«CryptONз—…жҜ’еҸҠе…¶еҸҳз§ҚпјүпјҢ并дҪҝз”ЁзҒ«з»’жҸҗдҫӣзҡ„и§ЈеҜҶе·Ҙе…·жҒўеӨҚиў«еҠ еҜҶж–Ү件гҖӮ

иҝҷжҳҜ第4дёӘиў«зҒ«з»’жҲҗеҠҹз ҙи§ЈеҜҶй’Ҙзҡ„еӢ’зҙўз—…жҜ’пјҢе…¶д»–еӨ§йғЁеҲҶеӢ’зҙўз—…жҜ’дёҚеҸҜи§ЈеҜҶпјҢеӣ жӯӨеҝ…йЎ»жҸҗеүҚйҳІеҫЎпјҢдёҚиғҪеӯҳеңЁдҫҘе№ёеҝғзҗҶгҖӮ

и§ЈеҜҶе·Ҙе…·дёӢиҪҪең°еқҖпјҡhttp://bbs.huorong.cn/thread-59279-1-1.html

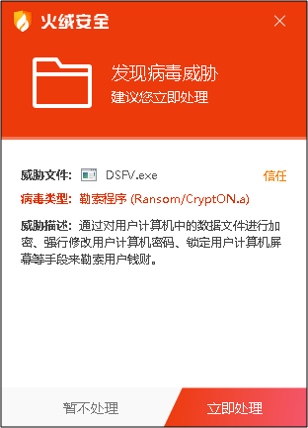

6жңҲ6ж—ҘпјҢжҹҗеҲ¶йҖ дёҡдјҒдёҡеҗ‘зҒ«з»’зҙ§жҖҘжұӮеҠ©пјҢз§°йҒӯйҒҮеӢ’зҙўз—…жҜ’ж”»еҮ»пјҢйҮҚиҰҒж–Ү件被еҠ еҜҶй”Ғжӯ»гҖӮзҒ«з»’е®үе…ЁеӣўйҳҹеҲҶжһҗеҗҺзЎ®и®ӨпјҢиҜҘз—…жҜ’дёәCryptONж–°еҸҳз§ҚпјҢйҖҡиҝҮејұеҸЈд»Өжҡҙз ҙ+иҝңзЁӢжҺ§еҲ¶зҡ„ж–№ејҸе…Ҙдҫөз”өи„‘пјҲе…ідәҺиҝңзЁӢйҳІжҠӨпјҢзҒ«з»’жңүзқҖжҲҗзҶҹзҡ„и§ЈеҶіж–№жЎҲпјҢиҜҰжғ…еҸҜжҹҘйҳ…гҖҠзҒ«з»’е®үе…ЁиӯҰжҠҘпјҡ "й»‘е®ўе…Ҙдҫө+еӢ’зҙў"жҒ¶жҖ§дәӢ件ж—Ҙеўһ зӢҷжқҖејҸж”»еҮ»ж”ҝдјҒеҚ•дҪҚгҖӢпјүгҖӮ

з—…жҜ’иҝӣе…Ҙз”өи„‘еҗҺпјҢеҠ еҜҶйҷӨзі»з»ҹж–Ү件еӨ–жүҖжңүзұ»еһӢж–Ү件пјҢиў«еҠ еҜҶзҡ„ж–Ү件еҗҺзјҖеҗҚеҸҳдёәвҖңfirex3mвҖқпјҢ并з•ҷдёӢеӢ’зҙўдҝЎжҒҜе’ҢйӮ®з®ұпјҢиҰҒжұӮз”ЁжҲ·ж”Ҝд»ҳиөҺйҮ‘иҺ·еҫ—еҜҶй’ҘгҖӮ

зҒ«з»’е·ҘзЁӢеёҲи§ЈйҮҠпјҢжӯӨж¬Ўи§ЈеҜҶзҡ„еӢ’зҙўз—…жҜ’дёҺд№ӢеүҚз ҙи§Јзҡ„еӨҡж¬ҫеӢ’зҙўз—…жҜ’пјҲвҖңеҫ®дҝЎж”Ҝд»ҳвҖқе’ҢвҖңAuroraвҖқ еӢ’зҙўз—…жҜ’пјүзӣёеҗҢпјҢйғҪжҳҜз”ұдәҺз—…жҜ’ејҖе§ӢеӢ’зҙўеүҚпјҢеңЁжң¬ең°з•ҷдёӢеҠ еҜҶгҖҒи§ЈеҜҶзҡ„зӣёе…іж•°жҚ®пјҢж №жҚ®иҝҷдәӣж•°жҚ®жҲҗеҠҹжҸҗеҸ–еҲ°дәҶеҜҶй’ҘгҖӮ

зӣ®еүҚпјҢ "зҒ«з»’дә§е“Ғ"пјҲдјҒдёҡзүҲгҖҒдёӘдәәзүҲпјүеқҮеҸҜжӢҰжҲӘжҹҘжқҖиҜҘеӢ’зҙўз—…жҜ’гҖӮдҪҶиҝ‘жңҹиҜҘз—…жҜ’жңүеӨ§иҢғеӣҙжҙ»и·ғзҡ„иҝ№иұЎпјҢжңүеҸӢе•Ҷд№ҹеҸ‘зҺ°иҜҘз—…жҜ’еҮәзҺ°зҡ„жЎҲдҫӢгҖӮзҒ«з»’еӣўйҳҹжҸҗйҶ’е№ҝеӨ§ж”ҝдјҒеҚ•дҪҚжіЁж„ҸйҳІиҢғпјҢеҰӮжһңж„ҹжҹ“иҜҘз—…жҜ’пјҢеҸҜйҡҸж—¶иҒ”зі»зҒ«з»’иҺ·еҫ—и§ЈеҜҶе·Ҙе…·гҖӮ

зҒ«з»’е®үе…Ёеӣўйҳҹе»әи®®ж”ҝдјҒз”ЁжҲ·пјҡ

1гҖҒеңЁдёҡеҠЎе…Ғи®ёзҡ„жғ…еҶөдёӢе…ій—ӯеёёи§ҒеҚұйҷ©з«ҜеҸЈпјҢдҫӢеҰӮиҝңзЁӢз«ҜеҸЈ3389зӯүпјҢеҰӮжһңдёҡеҠЎжңүиҝңзЁӢйңҖжұӮпјҢеҸҜдҪҝз”Ё"зҒ«з»’дјҒдёҡзүҲ"зҡ„"иҝңзЁӢжЎҢйқў"еҠҹиғҪгҖӮ

2гҖҒйҮҮз”Ёй«ҳејәеәҰзҡ„еҜҶз ҒпјҢеҸҠж—¶жү“иЎҘдёҒдҝ®еӨҚжјҸжҙһпјҢ并еҜ№йҮҚиҰҒж–Ү件е’Ңж•°жҚ®е®ҡжңҹеӨҮд»ҪгҖӮ

зӣёе…іе•Ҷе“Ғ

| |